O que é VLSM (máscara de sub-rede de comprimento variável)?

Índice

Definição de VLSM

VLSM, que significa máscara de sub-rede de comprimento variável, ocorre quando o design de sub-rede usa várias máscaras na mesma rede. Isso significa que mais de uma máscara é usada para várias sub-redes de uma rede ou uma única classe A, B, C.

O VLSM é equivalente a sub-redes de sub-redes, o que significa que o VLSM permite que os engenheiros de rede dividam o espaço de endereço IP em hierarquias de sub-redes de tamanhos diferentes. Portanto, o VLSM permite que os engenheiros de rede criem sub-redes com contagens de host variadas, com apenas um pequeno número de endereços sendo desperdiçados.

O VLSM é usado para aumentar a disponibilidade de sub-redes porque as sub-redes podem ter tamanhos variáveis. Também é definido como um processo de criação de sub-redes para uma sub-rede.

Processo de Implementação de VLSM

No VLSM, as sub-redes usam tamanhos de bloco conforme necessário, portanto, a sub-rede precisa ser usada várias vezes.

Se o administrador tiver o IP 192.168.1.0/24, você pode atribuir o IP inteligente do departamento seguindo estas etapas:

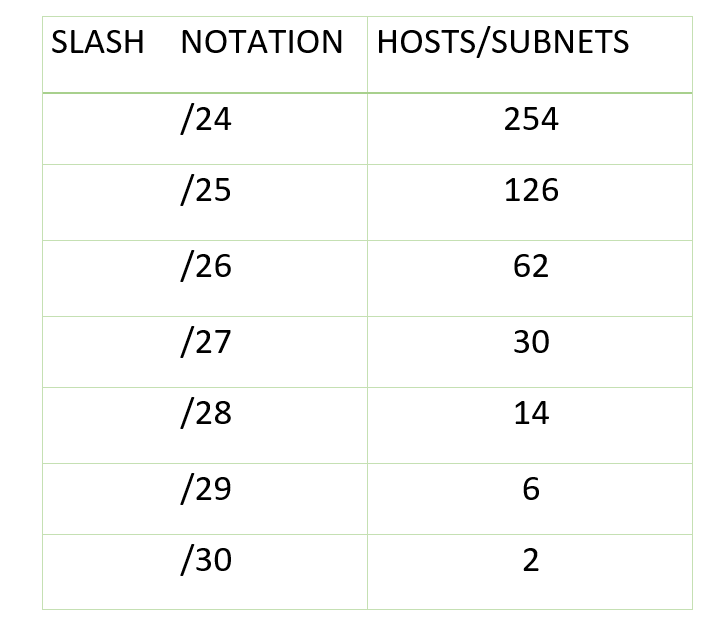

Passo 1. Para cada segmento, selecione o tamanho do bloco, que é maior ou igual ao requisito real. O requisito essencial é a soma do endereço do host, endereço de broadcast e endereço de rede. Listar sub-redes possíveis:

Passo 2. Organize todos os segmentos em ordem decrescente de acordo com o tamanho do bloco, do maior para o menor requisito.

Etapa 3. O maior IP disponível deve ser atribuído ao requisito mais alto, para que Vendas e Compras recebam 192.168.1.0/25.

Passo 4. O próximo segmento requer IP para lidar com 50 hosts. A sub-rede IP com número de rede 192.168.1.128/26 é a segunda mais alta e pode ser atribuída a 62 hosts.

Etapa 5. A próxima sub-rede IP 192.168.1.192/27 atende aos requisitos do departamento de contas porque tem 30 IPs de host válidos que podem ser atribuídos a 26 computadores.

Etapa 6. O último segmento precisa de 5 IPs de host válidos e a sub-rede 192.168.1.224/29 atende a sub-rede, com uma máscara de 255.255.255.248, conforme necessário.

VLSM VS FLSM

- Sub-redes: No VLSM, as sub-redes são de tamanho variável, com um número variável de hosts, tornando o endereçamento IP mais eficiente. Mas no FLSM, todas as sub-redes são iguais em tamanho com um número igual de hosts.

- Resíduos de endereços IP: O VLSM desperdiça menos endereços IP do que o FLSM.

- Os endereços IP correspondentes: VLSM é a melhor escolha para endereços IP públicos, enquanto FLSM é a primeira opção para endereços IP privados.

- Uso de máscara de sub-rede: O VLSM usa várias máscaras de sub-rede, enquanto o FLSM usa a mesma máscara.

- Configuração e gerenciamento: O VLSM é simples na configuração e no gerenciamento, mas o FLSM é complicado.

- Protocolos de roteamento: O VLSM oferece suporte a protocolos de roteamento classless, enquanto o FLSM oferece suporte a protocolos de roteamento classless e classful.

Conclusão

VLSM é uma tecnologia crítica no projeto de rede moderno. Depois de ler este artigo, você deve ter uma compreensão geral do VLSM, incluindo sua definição, procedimentos de implementação e a diferença entre VLSM e FLSM.

Artigo Anterior

O que é DHCP - protocolo de configuração dinâmica de hosts? Resumo: Você já ouviu falar do VLSM? O que isso representa? O artigo de hoje fornecerá informações detalhadas sobre VLSM ....Artigo seguinte

O que é DFS - Distributed File System? Resumo: Você já ouviu falar do VLSM? O que isso representa? O artigo de hoje fornecerá informações detalhadas sobre VLSM ....

Sobre a recuperação de dados Bitwar

3 etapas para recuperar mais de 500 tipos de documentos, fotos, vídeos, áudios e arquivos excluídos, formatados ou perdidos de vários cenários de perda de dados.

Saber mais